mysql暴错注入的科普 1

抽uchome两个老的SQL注入漏洞举例,漏洞很久以前就被人公布过了,两个SQL注入都在个人资料更新的流程里:

注册变量的代码KEY的内容直接进入了$inserts数组

foreach ($_POST['friend'] as $key => $value) {

$value = intval($value);

$inserts[] = "('base','$key','$space[uid]','$value')";

}

直接进入INSERT语句的VALUES里

if($inserts) {

$_SGLOBAL['db']->query("DELETE FROM ".tname('spaceinfo')." WHERE uid='$space[uid]' AND type='base'");

$_SGLOBAL['db']->query("INSERT INTO ".tname('spaceinfo')." (type,subtype,uid,friend)

VALUES ".implode(',', $inserts));

……………..

注册变量的代码KEY的内容直接进入了$inserts数组

foreach ($_POST['info'] as $key => $value) {

$value = getstr($value, 500, 1, 1);

$friend = intval($_POST['info_friend'][$key]);

$inserts[] = "('$space[uid]','info','$key','$value','$friend')";

}

直接进入INSERT语句的VALUES里

if($inserts) {

$_SGLOBAL['db']->query("DELETE FROM ".tname('spaceinfo')." WHERE uid='$space[uid]' $_SGLOBAL['db']->query("INSERT INTO ".tname('spaceinfo')."

(uid,type,subtype,title,friend)

VALUES ".implode(',', $inserts));

分析代码后可以发现,这里是两个INSERT类型的SQL注入,$key注册的变量可以构造SQL语句注入,但是这里会受GPC影响,不过一些PHP低版本的$_POST等超级全局变量的KEY不受GPC影响。

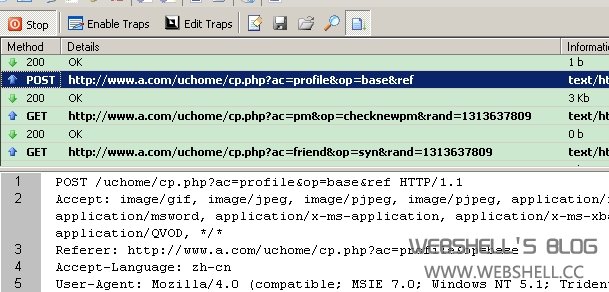

这里我使用Acunetix Web Vulnerability Scanner的HTTP Editor和HTTP Sniffer完成。

由于uchome延续了discuz的一些安全措施,提交请求都验证了formhash,我们需要formhash构造请求,用HTTP Sniffer抓到个人设置页面的请求包,直接右键编辑这个包。

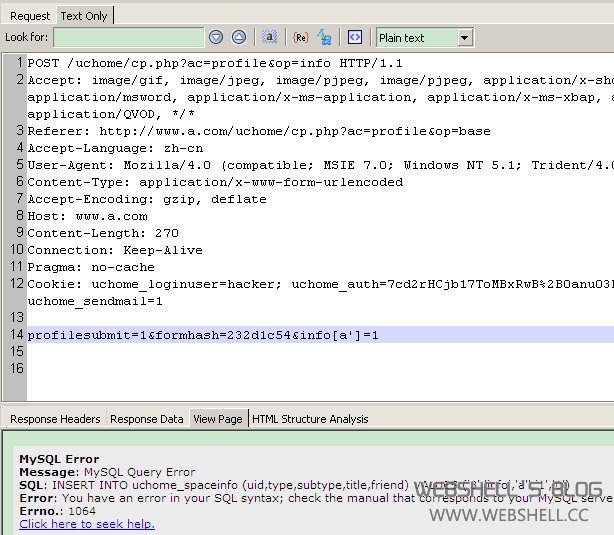

根据代码的上下文分析,我们需要构造

请求URL:cp.php?ac=profile&op=info

请求参数profilesubmit formhash info

满足这些变量和条件后就能进入程序的SQL注入漏洞代码段

转载请注明来自WebShell'S Blog,本文地址:https://www.webshell.cc/648.html